Table des matières

- Qu'est-ce que l'accès sécurisé à Internet (SIA) ?

- Pourquoi le SIA est-il important ?

- Les principaux domaines du SIA

- Les principales fonctions du SIA

- Les principaux composants du SIA

- Comment fonctionne le SIA ?

- Le SIA et Secure Access Service Edge (SASE)

- Le SIA et la conformité réglementaire

- Le SIA et le travail à distance

- En savoir plus sur l'accès sécurisé à Internet (SIA)

Qu'est-ce que l'accès sécurisé à Internet (SIA) ?

L’accès sécurisé à Internet (SIA) fait référence aux mesures et aux technologies qui sécurisent la connexion entre le point de terminaison et Internet. Il garantit la confidentialité et l’intégrité des données, tout en offrant une expérience de navigation sûre. Il englobe toute une série de pratiques et de technologies visant à protéger les réseaux, les appareils et les données.

Le concept de SIA s'est développé parallèlement à l'évolution d'Internet, mais est resté méconnu des utilisateurs jusqu'à l'émergence de protocoles de sécurité tels que Secure Sockets Layer (SSL) et Transport Layer Security (TLS) à la fin des années 1990. Les hackers malveillants lançaient sans cesse de nouveaux virus, chevaux de Troie et autres attaques. Les technologies de sécurité ont continué à s'améliorer et à se développer, donnant naissance à des produits tels que les logiciels antivirus/anti-spyware, les filtres Web, les firewalls, les navigateurs Web à chiffrement (HTTPS) et d'autres outils de sécurité. Enfin, le principe de la sécurité Zero Trust a changé le paradigme du SIA et la sécurité sur Internet est devenue un domaine plus vaste de la protection contre les menaces.

Le SIA moderne compte de nombreux composants et de nombreuses fonctionnalités, mais ceux-ci sont plus accessibles et plus performants qu'auparavant. La quasi-totalité du trafic commercial des utilisateurs finaux est basée sur le Web et sur le protocole HTTPS pour l'envoi de données sur Internet. Les pratiques et technologies SIA sont une exigence pour les entreprises et les individus qui sont tributaires d'applications Web et d'activités commerciales basées sur Internet. Voici quelques cas de figure :

- Les hôpitaux, les cliniques et les autres prestataires de soins de santé utilisent le SIA pour protéger les données des patients et se conformer à la loi HIPPA (Health Insurance Portability and Accountability Act) ainsi qu’à d’autres réglementations en matière de protection des données.

- Les organismes publics utilisent le SIA pour protéger les données sensibles et préserver la sécurité nationale en se protégeant contre le cyberespionnage et d'autres menaces. Le gouvernement fédéral américain a lancé de nombreuses initiatives SIA, notamment le programme Trusted Internet Connections (TIC) et le service de connexion sécurisée Login.gov.

- Les écoles, les universités et les autres établissements d'enseignement utilisent le SIA pour sécuriser les données à caractère personnel, les transactions financières, les données de recherche et de nombreux autres types d'informations. Le SIA est également nécessaire à la mise en place d'un environnement d'apprentissage sûr, une obligation réglementaire pour de nombreuses écoles.

- Les utilisateurs individuels d'Internet font confiance au SIA pour protéger leurs données personnelles et leur vie privée lorsqu'ils naviguent, font des achats ou utilisent des services bancaires sur Internet. La plupart de ces services exigent un niveau de sécurité de base, qui peut inclure des navigateurs Web mis à jour, un degré minimum de chiffrement et un test CAPTCHA conçu pour bloquer les bots et s'assurer que seul un utilisateur humain peut accéder à un compte.

Pourquoi le SIA est-il important ?

L’accès sécurisé à Internet est nécessaire pour protéger les points de terminaison en réseau et les données transmises entre eux. Cette sécurité a été essentielle à la croissance d’Internet, du logiciel en tant que service (SaaS) et d’autres applications Web. L’accès Internet sécurisé a été essentiel à la transformation numérique et à la continuité des activités des entreprises et des gouvernements du monde entier. La quatrième révolution industrielle et le développement des systèmes cyber-physiques dépendent de la capacité à sécuriser les entreprises et leurs données contre les menaces en ligne.

Les solutions SIA modernes prolongent la sécurité du réseau de l’entreprise au-delà du siège et des succursales. Cela permet aux entreprises d’utiliser une main-d’œuvre à distance ou hybride sans compromettre le réseau. Certains scénarios d’utilisation impliquent une solution SIA même lorsque le trafic ne passe pas par Internet. Les prestataires de soins de santé utilisent parfois des logiciels de dossiers médicaux électroniques (EHR) basés sur le Web et hébergés sur place. Ce scénario exige des composants SIA pour sécuriser le trafic HTTPS, même si le système est hébergé et accessible localement.

Les principaux domaines du SIA

Le SIA intervient principalement dans trois domaines de protection :

Confidentialité des données : il s’agit du contrôle de l’accès aux données sensibles, en définissant les parties autorisées à accéder à ces données et à les partager. Les contrôles de confidentialité des données comprennent l’authentification et l’autorisation, les technologies de chiffrement et les politiques de confidentialité définies par l’entreprise et appliquées par le biais de configurations de sécurité. Ce domaine de la sécurité garantit que les données à caractère personnel ou confidentiel ne sont pas compromises et utilisées à mauvais escient.

Intégrité des données : dans le contexte du SIA, l'intégrité des données consiste à s'assurer que les données restent exactes, complètes et cohérentes au cours de la transmission. Ce domaine concerne principalement des fonctionnalités telles que le contrôle des erreurs, le chiffrement et d'autres fonctions qui empêchent les pirates d'altérer les données. Des données exactes et fiables sont nécessaires pour assurer la conformité réglementaire et la veille économique.

Prévention des menaces : les cyberattaques sont une préoccupation majeure pour toutes les entreprises et tous les particuliers qui opèrent sur Internet. L'accès sécurisé à Internet protège contre les malwares, les attaques par hameçonnage, les violations de données, les intrusions, l'exfiltration de données, et plus encore. Les entreprises configurent souvent des mesures de sécurité cloud ou dans le centre de données pour complémenter l'accès sécurisé à Internet au niveau du point de terminaison. Ces solutions comprennent des firewalls et des serveurs proxy de protection de périphérique, des systèmes de détection et de prévention des intrusions et des systèmes de filtrage de contenu. Des capacités SIA robustes protègent les points de terminaison et le réseau de l'entreprise contre les ransomwares, le hameçonnage et d'autres menaces.

Les principales fonctions du SIA

Le SIA moderne intègre une poignée de principes et de fonctionnalités qui relèvent d'un ou de plusieurs des trois domaines mentionnés ci-dessus. En voici quelques exemples :

- Inspection du trafic : le SIA examine l'ensemble du trafic Internet entrant et sortant. Il analyse les URL, les fichiers et le contenu afin d'identifier les menaces potentielles. Cette approche est étroitement liée au système de détection des malwares.

- Détection et prévention des malwares : le SIA bloque l'accès aux sites malicieux ou compromis, empêche le téléchargement de malwares et détecte les tentatives d'intrusion. Les téléchargements sont analysés dans un environnement en mode bac à sable et nettoyés avant d'être diffusés ou bloqués au niveau du point de terminaison.

- Filtrage de contenu : cela implique l'application de politiques de sécurité en matière de navigation sur le Web. Ce filtrage est principalement axé sur des catégories de sites tels que les réseaux sociaux, les jeux et les contenus pour adultes. La plupart des solutions de filtrage de contenu sont personnalisables en fonction des besoins du service. Ainsi, l'équipe responsable des réseaux sociaux aura besoin d'accéder aux sites de cette catégorie.

- Data Leak Prevention (DLP) : le SIA contribue à prévenir les fuites de données sensibles en surveillant et en contrôlant les transferts de données. Ces fonctions bloquent le partage ou le stockage d'informations sensibles sur les réseaux sociaux, les applications SaaS et les services de partage de fichiers non autorisés.

- Chiffrement et déchiffrement : HTTPS et d'autres trafics chiffrés peuvent dissimuler des contenus malicieux et des menaces. Cette fonctionnalité du SIA déchiffre le trafic afin d'analyser le contenu pour y déceler des signes de malware, d'hameçonnage et d'autres attaques. Cela garantit une communication sécurisée et offre une visibilité sur le comportement de l'utilisateur et les risques potentiels.

- Authentification de l'utilisateur : la gestion des accès et des identités (IAM) assure l'authentification et l'autorisation et détermine l'accès adapté en fonction de l'identité.

- Intégration au cloud : les firewalls en tant que service, les passerelles Web sécurisées et de nombreuses autres solutions SIA sont cloud-native. Les composants des points de terminaison tels que les outils de détection et de réponse (EDR) s’intègrent aux services cloud, rendant la sécurité sur l’appareil plus intelligente et plus facile à gérer. Globalement, le cloud offre aux entreprises une sécurité de niveau professionnel sur l’appareil, ainsi que la flexibilité d’augmenter ou de réduire le déploiement en fonction des besoins.

- Détection du hameçonnage : l'intelligence artificielle, l'analyse heuristique et de nombreuses autres technologies collaborent à la détection, à la prévention et à l'atténuation des cyberattaques. Cela inclut les attaques par hameçonnage, que le SIA peut prévenir en inspectant les formulaires Web, les champs de mots de passe et d'autres indicateurs potentiels de hameçonnage. Le SIA défend également contre les attaques par hameçonnage grâce à ses nombreux autres mécanismes de sécurité, tels que le filtrage des URL, l'inspection du contenu et la prévention des malwares.

- Prévention et détection des intrusions : ces systèmes surveillent les flux de trafic du réseau à la recherche d'activités suspectes ou de signes d'attaques. La détection peut être basée sur l'analyse du comportement ou sur des signatures qui associent l'activité à une base de données de menaces connues. Les systèmes de prévention réagissent souvent à la détection en rejetant les paquets malicieux, en bloquant les adresses IP et en alertant les équipes de sécurité de la menace potentielle.

- Isolation du navigateur à distance (RBI) : cette fonctionnalité permet d'isoler l'activité du navigateur non fiable des appareils de l'utilisateur et des réseaux d'entreprise. Cela implique normalement l'exécution de pages Web et du code associé sur un serveur à distance plutôt que sur l'appareil de l'utilisateur. La RBI élimine également tout cookie ou téléchargement malicieux à la fin de la session.

- Gestion et analyse unifiées : les solutions SIA d'entreprise offrent une plateforme de gestion unifiée qui fournit une vue holistique et un contrôle granulaire des capacités de sécurité. Cela inclut l'analyse pour identifier les incidents de sécurité, les comportements inhabituels et les violations de politiques.

Les solutions SIA intègrent plusieurs technologies de sécurité pour protéger les points de terminaison, les réseaux et les données. Les fournisseurs de solutions de sécurité peuvent adopter des implémentations différentes, mais presque toutes les solutions SIA professionnelles contiennent ces fonctions principales.

Les principaux composants du SIA

Celles-ci sont généralement assurées par les composants suivants :

- Firewalls ou Firewall-as-a-Service (FWaaS) : ils créent une barrière de sécurité entre un réseau fiable et un réseau non fiable. Ils empêchent les accès non autorisés et bloquent le trafic nuisible. Les systèmes de détection et de protection contre les intrusions sont souvent inclus ici, bien qu'il puisse s'agir d'une solution indépendante ou répartie sur plusieurs composants.

- Système de détection d'intrusion (IDS) : un IDS surveille le trafic réseau à la recherche d'activités suspectes et émet des alertes lorsqu'une telle activité est détectée. Ce système contribue à la détection précoce des menaces potentielles, ce qui permet d'intervenir à temps pour prévenir toute atteinte à la sécurité.

- Système de prévention des intrusions (IPS) : un IPS ne se contente pas de détecter les menaces identifiées, mais les empêche également de nuire. En bloquant le trafic malicieux en temps réel, un IPS fournit une approche proactive de la sécurité du réseau, en complément de l’IDS.

- Logiciel antivirus (AV) : protection des points de terminaison qui détecte, prévient et supprime les malwares, les virus, les vers et autres logiciels malicieux. La plupart des solutions AV modernes analysent les fichiers et surveillent les activités du système en temps réel, et réagissent immédiatement aux menaces.

- Passerelle Web sécurisée (SWG) : la SWG bloque l'accès aux sites Web malicieux et empêche l'exposition à des contenus nuisibles. Des informations en temps réel sur les menaces permettent à la SWG de lutter contre les attaques zero-day et d'autres menaces émergentes.

- Protection contre les menaces avancées (ATP) : les solutions ATP détectent, préviennent et répondent aux cybermenaces sophistiquées, y compris les exploits zero-day. Cette composante défend le système contre les menaces persistantes avancées (APT) et d'autres attaques sophistiquées.

- Accès réseau Zero Trust (ZTNA) : le ZTNA vérifie chaque demande d'accès avant d'accorder l'autorisation. Il applique une vérification stricte de l'identité et de l'appareil pour tous les utilisateurs et minimise le risque d'accès non autorisé.

Chaque composante du SIA contribue à un cadre de sécurité robuste et complet et constitue un élément essentiel des stratégies modernes de cybersécurité. Cela est particulièrement vrai dans les environnements où la main-d'œuvre travaille à distance et de manière hybride.

Comment fonctionne le SIA ?

Les composantes ci-dessus agissent ensemble pour fournir un flux de travail sécurisé et exhaustif. Voici une synthèse de ce qui se passe dans les coulisses du SIA :

- Authentification et autorisation des utilisateurs : avant d’accéder au réseau, les utilisateurs doivent s’authentifier à l’aide de méthodes sécurisées, telles que l’authentification multifacteur (MFA). Ainsi, seuls les utilisateurs autorisés peuvent accéder aux ressources du réseau.

- Surveillance et filtrage du trafic : les firewalls, les SWG et les NGFW surveillent le trafic entrant et sortant, bloquant tout ce qui n’est pas conforme aux politiques de sécurité. Ce filtrage permet d’empêcher le trafic malicieux de pénétrer dans le réseau.

- Détection et prévention des menaces : l'IDS et l'IPS fonctionnent en tandem pour détecter et bloquer les menaces potentielles. L'IDS alerte les administrateurs en cas d'activités suspectes, tandis que l'IPS empêche activement ces menaces de nuire.

- Chiffrement des données et transmission sécurisée : les solutions DLP garantissent que les données transmises sur le réseau sont chiffrées et protégées contre toute interception. Les solutions DLP surveillent également les transferts de données afin d'empêcher toute fuite de données non autorisée.

- Surveillance et réponse en continu : les solutions ATP et ZTNA permettent de surveiller et d'analyser en permanence les activités du réseau. L'ATP détecte et atténue les menaces avancées, tandis que le ZTNA applique des contrôles d'accès stricts, garantissant que seuls les utilisateurs et les appareils vérifiés peuvent accéder au réseau.

- Rapports et enquêtes : le système enregistre le trafic DNS, HTTP et HTTPS. Les équipes SIA et de sécurité peuvent surveiller les activités des utilisateurs et enquêter sur tous les risques potentiels et les menaces détectées.

Le SIA et Secure Access Service Edge (SASE)

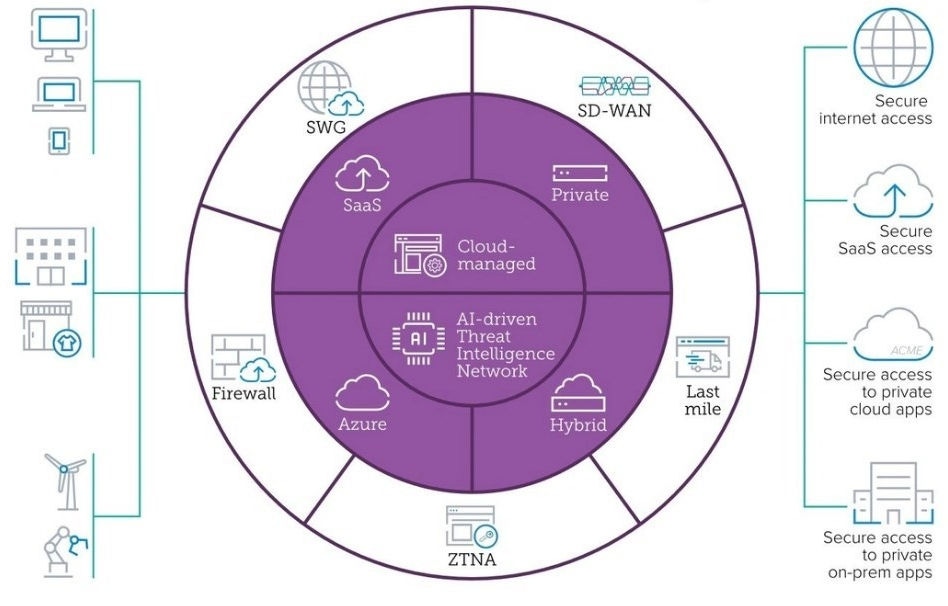

L'accès sécurisé à Internet est un élément essentiel des déploiements de Security Service Edge (SSE) et de SASE. Il intervient dans le « dernier kilomètre » de ces modèles de sécurité.

SASE est un framework réseau qui allie des fonctions de sécurité réseau (comme les passerelles Web sécurisées, les firewalls et l’accès réseau Zero Trust) à des capacités de réseau étendu (WAN). Cette intégration est assurée par un modèle de service unique fourni dans le cloud.

Le SSE est un sous-ensemble du SASE qui se concentre spécifiquement sur les services de sécurité. Les entreprises peuvent déployer un modèle de sécurité SSE comme première étape vers un déploiement SASE complet. C'est souvent le cas lorsque l'entreprise dispose déjà d'une infrastructure réseau performante ou d'un budget limité qui restreint la portée des projets informatiques.

Voici un aperçu simplifié de la relation entre SASE et SSE :

Tandis que le SASE intègre à la fois des services de réseau et de sécurité, le SSE se concentre uniquement sur les aspects liés à la sécurité.

Dans le cadre du modèle SSE, le SIA garantit un accès sécurisé aux services Internet. Dans le cadre d'un modèle SASE intégral, il offre des capacités de mise en réseau supplémentaires. Il est techniquement possible de mettre en œuvre SSE et SASE sans accès sécurisé à Internet, mais cela créerait une lacune critique en matière de sécurité.

L’accès sécurisé à Internet est nécessaire pour sécuriser le « dernier kilomètre », c’est-à-dire le dernier segment de la connexion réseau entre l’utilisateur final et les services cloud ou le centre de données. La sécurisation du dernier kilomètre est un défi car elle implique divers types de connexions potentiellement non sécurisées, telles que les connexions Wi-Fi domestiques et les connexions Internet publiques.

Illustration simplifiée d'un déploiement SASE montrant le dernier kilomètre.

Le SIA et la conformité réglementaire

Si les environnements réglementaires varient, tous peuvent bénéficier d'une application cohérente des fonctions et des pratiques du SIA :

- Les solutions SIA offrent des fonctionnalités de journalisation et de reporting détaillées qui collectent et enregistrent toutes les activités du réseau, facilitant ainsi la démonstration de la conformité lors des audits.

- En chiffrant les données en transit et au repos, le SIA s'assure que les informations sensibles sont protégées conformément aux directives réglementaires, telles que le RGPD, la loi HIPAA et la norme PCI-DSS.

- Le SIA applique des politiques de sécurité qui s'alignent sur les normes réglementaires, garantissant que les contrôles d'accès, les mesures de protection des données et les mécanismes de détection des menaces répondent aux exigences de conformité.

- Les pistes d'audit complètes du SIA constituent un registre de toutes les activités liées à la sécurité, ce qui facilite la vérification de la conformité et les enquêtes sur les incidents.

- Les solutions SIA font l'objet de mises à jour régulières en matière d'intelligence, de sécurité et de fonctionnalités. Celles-ci tiennent compte des nouvelles vulnérabilités et répondent aux normes et réglementations les plus récentes en matière de sécurité.

- Les programmes de formation et de sensibilisation des utilisateurs inclus dans certaines solutions SIA aident les employés à comprendre et à respecter les exigences réglementaires.

Le SIA et le travail à distance

Depuis le début des confinements liés à la COVID-19, les technologies d'accès sécurisé à Internet jouent un rôle capital dans la sécurisation des travailleurs à distance et en mode hybride. La transition rapide vers le travail à distance a fait apparaître des vulnérabilités dans les modèles de sécurité traditionnels, ce qui a incité les entreprises à adopter des solutions d'accès sécurisé à Internet pour protéger leur main-d'œuvre décentralisée.

Les entreprises ont continué à bénéficier de ces solutions SIA en s'adaptant à la main-d'œuvre et à l'environnement commercial qui ont suivi les confinements :

- Amélioration de la sécurité : le SIA a considérablement réduit le risque de cyberattaques, de violations de données et d'accès non autorisés. Les solutions d'accès sécurisé à Internet permettent aux travailleurs à distance et en mode hybride de travailler en toute sécurité.

- Productivité accrue : les employés peuvent travailler depuis n'importe où sans compromettre la sécurité. Ils peuvent ainsi accéder aux ressources de l'entreprise en toute sécurité, collaborer efficacement et rester performants.

- Rentabilité : les solutions de sécurité cloud peuvent remplacer le matériel sur site, plus coûteux. Ces solutions sont généralement dotées d’une gestion centralisée, ce qui permet aux équipes informatiques de réduire le temps qu’elles consacrent aux tâches administratives. Grâce à l’évolutivité des solutions cloud, les entreprises peuvent adapter leur consommation en fonction des besoins afin de ne pas payer plus qu’elles ne consomment.

- Amélioration de l'expérience utilisateur : des technologies telles que l'isolation du navigateur à distance et la sécurité cloud fournissent un accès transparent et sécurisé aux applications Web et cloud sans perturber l'expérience de l'utilisateur.

En savoir plus sur l'accès sécurisé à Internet (SIA)

Termes associés

- Qu’est-ce qu’un Firewall-as-a-Service ?

- Qu’est-ce que le SaaS ?

- Qu'est-ce que le Secure Access Service Edge (SASE) ? Que signifie SASE ?

- En quoi consiste le filtrage Web

- En quoi consiste le filtrage des URL ?

- Qu'est-ce que l'accès Zero Trust (ZTA) ? Qu'est-ce que l'accès réseau Zero Trust (ZTNA) ?

Lectures complémentaires

- Protection des points de terminaison SASE et accès à distance sécurisé

- Élaborer une stratégie de défense à plusieurs niveaux avec un Firewall-as-a-service et une passerelle Web sécurisée intégrés

- Comment fonctionne le SASE pour connecter réseau, sécurité et cloud

- Comment Azure et Barracuda SecureEdge protègent votre entreprise

- De la crise à la continuité : sécuriser le travail à distance à long terme

- Présentation du produit : Barracuda SecureEdge

- Présentation du produit : plateforme de cybersécurité Barracuda

Découvrez comment Barracuda peut vous aider

L'accès sécurisé à Internet (SIA) est une fonctionnalité clé de Barracuda SecureEdge, une plateforme SASE cloud chargée de l'inspection de la sécurité et de l'application des politiques dans le cloud, dans les bureaux ou sur les appareils. Grâce à la sécurité de qualité professionnelle de Barracuda SecureEdge, les entreprises peuvent contrôler l'accès aux données à partir de n'importe quel appareil, n'importe quand et n'importe où. SecureEdge inclut le SIA et la prise en charge du travail à distance avec des fonctionnalités telles que l'accès réseau Zero Trust (ZTNA), le Firewall-as-a-Service, la sécurité Web, et la connectivité bureautique entièrement intégrée avec Sécurisez SD-WAN.

Rentables, riches en fonctionnalités et complètes, les solutions proposées par Barracuda protègent votre entreprise contre un large éventail de menaces et s’accompagnent d’un service client exceptionnel. Travailler avec un seul fournisseur permet de réduire la complexité, d’accroître l’efficacité et de diminuer le coût total de possession. Des centaines de milliers de clients dans le monde font confiance à Barracuda pour protéger leurs e-mails, leurs réseaux, leurs applications et leurs données.